2013年8月上旬になって、GREEやAmebaが相次いで

不正ログインについて公表しております。

まず、言葉の定義からですが

1.不正ログインと

2.サーバ攻撃による情報漏洩とは

別物です。

よく、ごっちゃにしている人が居ますが、

全く別物なので、分けて話をします。

広義には情報漏洩に変わりないのですが、2の場合

殆どがサイト運営者側の問題で、情報を漏洩している場合が多いです。

たとえば、顧客のエクセルファイルをサーバ上においていて

偶然見つけられたとか、

データーベースの脆弱性を利用して、当該レコードを一括取得するとか、

内部の犯行でデータベース自体をファイルで持ち出すとか

というようなものです。

こういった問題は、殆どそのサイトの運営者のミスや過失

不適切な運営、不適切なソフトウェアが原因で発生します。

では、今回問題になっている1について深掘りしてみます。

不正ログインは、特定のサービスに対して、本人以外が

ID/PASSWORD、Mail Address/PASSWORDを

用いてログインする事を言います。

攻撃者がどうやって、PASSWORDを得るかという事ですが、

総当たり攻撃、辞書攻撃などが有名です。

英語で言うと、力でこじ開けるという意味の

ブルートフォースアタックとか

いいます。フォースは理力ではなく、強制という意味です。

昔は、ID自体も、総当り攻撃の対象でした。

たとえば、aaa→aab→aacというように本当の総当りです。

パスワードは、よく使われる語句「admin」「0123」等を

辞書に登録して高速で試行します。

もちろんパスワード文字数制限があれば、

その文字数以上を試行します。

このあたりの仕掛けは、各社が隠しているので、

私も余り書きません。

とにかく、無人ロボットで高速に試行して、

ログインを試みるというものです。

IDの入手は、簡単ですね。

yahoooやAmebaのように公開していれば

色々な方法で、取得できます。

一瞬で2200万IDとかGETできます。

http://pr.yahoo.co.jp/release/2013/0517a.html

これらの情報を使い、アタックを始めます。

(このうち148万件の暗号化パスワードが流出しました)

yahooは、解読できないと言っていますが、

解読できない暗号化ほど意味の無いものはなく、

必ず解読できます。

今回、注目すべくは、

Yahooや

http://pr.yahoo.co.jp/release/2013/0523a.html

gooなどで

http://pr.goo.ne.jp/detail/1703/

流出したIDやメールアドレスを、他のサービスで試行するというものです。

NAVER、じゃらん、ディノスなどが標的になりました。

どれも、日常で普通に使うサービスですよね。

そして、その中国からの不正アクセスは

ゲームにまで及びます。

gree

http://gree.jp/?mode=doc&act=announce&page=20130806

Ameba

http://ameblo.jp/staff/entry-11591175203.html

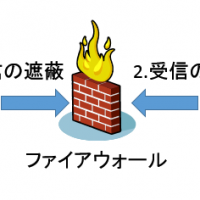

サービス会社が、総当り攻撃の対策や

ネットワークセンスを常時行っている事で、

ある程度は、防げると思いますが、

全く対策にならないでしょう。

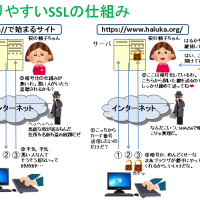

不正ログインに対して、対策です。

対策するにはどうしたら良いか?

それは、

「ID/mailとpasswordを各サービスで別々にする」

という極めて基本的な行為によってなしえます。

もちろん、一つのサービスで複数のIDを所有している場合、

全ID毎にパスワードを変更します。

一番悪いのは、

自分は悪くない、周りが悪いんだ

と考える事です。

この考えに陥った瞬間に、思考が閉塞しています。

というのも、自分は悪くないので対策をしません。

対策をしないので、次から次へと同じ事を繰り返します。

こういった、報道があったら、

まず自分の使っているID/Pass、サービスは適切か?

など一度、自分を振り返ってみるのも良いと思います。

自分だけは、大丈夫!

という油断が、一番の命取りです。

中国からの不正攻撃は、正直こんなレベルではないのです。

たとえば、プロフィールに書いているペットの名前を

パスワードとして、試行するなど、当たり前の当たり前なのです。

ブログの文字列を全て検索して、出てくる名詞を

抽出し、パスワードになりそうな物を全部試行します。

冗談でしょ?

と思いますが、そこまでやられているのですよ。

気づかないだけで。

今回アメーバや他社の発表を見る限り

「ログインして情報を取得してログアウト」

しているのですね。

これは、何を意味するかというと、クラッキングされた人は

「気づかない」

のです。

そのくらい、巧妙で恐ろしい手法なのですね。

一度でもログインされたら、その人のISPから携帯まで

全てのサービスが試行されます。

ISPのメールサーバーに侵入し、サーバのメールを消さず、

未読のママ、メールを読まれている可能性もあります。

私でも、全く気づかないでしょう。

そう、すでにあなたのIDはクラッキング済みかもしれないのです。

あと、携帯ですね。

スマホのデータは、取り放題ですから

スマホからの漏洩も、最近は増えていると思います。

何が悪いか?

アプリですよ。

そのアプリ、本当に大丈夫ですか?

「無料で遊べる」といって、

実は、友達のメールアドレスを全て差し出していませんか?

表向きには、全くそんな事はでてきませんよ。

スパム用のスマホアプリは、

バックグラウンドで、常にメールなど個人情報を

吸い上げ続け、サーバーにそれを蓄積しています。

得たいの知れないストアに掲載されたアプリを、

躊躇無く入れる感性は、大問題なのです。

一度、まわりを見直してみる事をおすすめします。

(今回メールが来た人は特に・・・どんなのか見てみたいですw)

不正ログインについて公表しております。

まず、言葉の定義からですが

1.不正ログインと

2.サーバ攻撃による情報漏洩とは

別物です。

よく、ごっちゃにしている人が居ますが、

全く別物なので、分けて話をします。

広義には情報漏洩に変わりないのですが、2の場合

殆どがサイト運営者側の問題で、情報を漏洩している場合が多いです。

たとえば、顧客のエクセルファイルをサーバ上においていて

偶然見つけられたとか、

データーベースの脆弱性を利用して、当該レコードを一括取得するとか、

内部の犯行でデータベース自体をファイルで持ち出すとか

というようなものです。

こういった問題は、殆どそのサイトの運営者のミスや過失

不適切な運営、不適切なソフトウェアが原因で発生します。

では、今回問題になっている1について深掘りしてみます。

不正ログインは、特定のサービスに対して、本人以外が

ID/PASSWORD、Mail Address/PASSWORDを

用いてログインする事を言います。

攻撃者がどうやって、PASSWORDを得るかという事ですが、

総当たり攻撃、辞書攻撃などが有名です。

英語で言うと、力でこじ開けるという意味の

ブルートフォースアタックとか

いいます。フォースは理力ではなく、強制という意味です。

昔は、ID自体も、総当り攻撃の対象でした。

たとえば、aaa→aab→aacというように本当の総当りです。

パスワードは、よく使われる語句「admin」「0123」等を

辞書に登録して高速で試行します。

もちろんパスワード文字数制限があれば、

その文字数以上を試行します。

このあたりの仕掛けは、各社が隠しているので、

私も余り書きません。

とにかく、無人ロボットで高速に試行して、

ログインを試みるというものです。

IDの入手は、簡単ですね。

yahoooやAmebaのように公開していれば

色々な方法で、取得できます。

一瞬で2200万IDとかGETできます。

http://pr.yahoo.co.jp/release/2013/0517a.html

これらの情報を使い、アタックを始めます。

(このうち148万件の暗号化パスワードが流出しました)

yahooは、解読できないと言っていますが、

解読できない暗号化ほど意味の無いものはなく、

必ず解読できます。

今回、注目すべくは、

Yahooや

http://pr.yahoo.co.jp/release/2013/0523a.html

gooなどで

http://pr.goo.ne.jp/detail/1703/

流出したIDやメールアドレスを、他のサービスで試行するというものです。

NAVER、じゃらん、ディノスなどが標的になりました。

どれも、日常で普通に使うサービスですよね。

そして、その中国からの不正アクセスは

ゲームにまで及びます。

gree

http://gree.jp/?mode=doc&act=announce&page=20130806

Ameba

http://ameblo.jp/staff/entry-11591175203.html

サービス会社が、総当り攻撃の対策や

ネットワークセンスを常時行っている事で、

ある程度は、防げると思いますが、

全く対策にならないでしょう。

不正ログインに対して、対策です。

対策するにはどうしたら良いか?

それは、

「ID/mailとpasswordを各サービスで別々にする」

という極めて基本的な行為によってなしえます。

もちろん、一つのサービスで複数のIDを所有している場合、

全ID毎にパスワードを変更します。

一番悪いのは、

自分は悪くない、周りが悪いんだ

と考える事です。

この考えに陥った瞬間に、思考が閉塞しています。

というのも、自分は悪くないので対策をしません。

対策をしないので、次から次へと同じ事を繰り返します。

こういった、報道があったら、

まず自分の使っているID/Pass、サービスは適切か?

など一度、自分を振り返ってみるのも良いと思います。

自分だけは、大丈夫!

という油断が、一番の命取りです。

中国からの不正攻撃は、正直こんなレベルではないのです。

たとえば、プロフィールに書いているペットの名前を

パスワードとして、試行するなど、当たり前の当たり前なのです。

ブログの文字列を全て検索して、出てくる名詞を

抽出し、パスワードになりそうな物を全部試行します。

冗談でしょ?

と思いますが、そこまでやられているのですよ。

気づかないだけで。

今回アメーバや他社の発表を見る限り

「ログインして情報を取得してログアウト」

しているのですね。

これは、何を意味するかというと、クラッキングされた人は

「気づかない」

のです。

そのくらい、巧妙で恐ろしい手法なのですね。

一度でもログインされたら、その人のISPから携帯まで

全てのサービスが試行されます。

ISPのメールサーバーに侵入し、サーバのメールを消さず、

未読のママ、メールを読まれている可能性もあります。

私でも、全く気づかないでしょう。

そう、すでにあなたのIDはクラッキング済みかもしれないのです。

あと、携帯ですね。

スマホのデータは、取り放題ですから

スマホからの漏洩も、最近は増えていると思います。

何が悪いか?

アプリですよ。

そのアプリ、本当に大丈夫ですか?

「無料で遊べる」といって、

実は、友達のメールアドレスを全て差し出していませんか?

表向きには、全くそんな事はでてきませんよ。

スパム用のスマホアプリは、

バックグラウンドで、常にメールなど個人情報を

吸い上げ続け、サーバーにそれを蓄積しています。

得たいの知れないストアに掲載されたアプリを、

躊躇無く入れる感性は、大問題なのです。

一度、まわりを見直してみる事をおすすめします。

(今回メールが来た人は特に・・・どんなのか見てみたいですw)

コメント一覧

コメントする